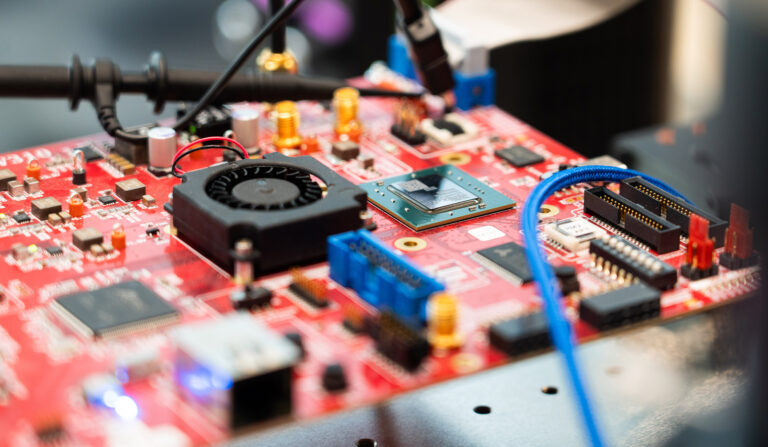

Secure System-on-Chip: Interview mit Dr. Michael Weiß zum Schutz von Betriebssystemen und Hardware

Wie können wir Chips und Betriebssystemen vertrauen, die IoT-Geräte, die Industrie und die Cloud antreiben? In diesem Interview erklärt Michael Weiß, Cybersicherheitsforscher am Fraunhofer AISEC, wie GyroidOS, Secure System-on-Chip und offene Standards wie RISC-V überprüfbare und manipulationssichere Plattformen für die kritische Infrastruktur von morgen schaffen.